德陽智能信息資產保護有哪些方式

訪問控制列表(ACL):使用ACL來定義哪些用戶或角色可以訪問特定的信息資產。根據(jù)需要設置讀、寫,、執(zhí)行等不同級別的權限,。應用程序訪問控制:在應用程序層面實現(xiàn)訪問控制邏輯,確保只有經過授權的用戶才能訪問應用程序的功能和數(shù)據(jù),。利用應用程序的安全框架提供的訪問控制功能進行細粒度的權限管理,。網(wǎng)絡隔離與防火墻:通過劃分網(wǎng)絡區(qū)域(如內網(wǎng)、外網(wǎng),、DMZ等)來限制不同區(qū)域的訪問權限,。配置防火墻規(guī)則,阻止未經授權的外部連接訪問內部敏感信息資產,。綜上所述,,制定有效的訪問控制策略需要綜合考慮多個方面,包括明確訪問控制原則,、實施身份驗證機制,、精細管理用戶權限以及利用技術手段輔助等。這些措施共同構成了一個整體而安全的訪問控制體系,,有助于確保只有授權人員能夠訪問敏感信息資產,。 如何定期進行系統(tǒng)漏洞掃描和修復?德陽智能信息資產保護有哪些方式

信息資產保護

信息資產面臨的主要風險數(shù)據(jù)泄露風險:內部人員威脅:員工,、合作伙伴或第三方供應商可能因故意或無意的行為導致數(shù)據(jù)泄露,。外部攻擊:可能通過網(wǎng)絡攻擊、惡意軟件等手段竊取數(shù)據(jù),。數(shù)據(jù)丟失:由于硬件故障,、自然災害或人為誤操作,數(shù)據(jù)可能丟失或損壞,。網(wǎng)絡攻擊風險:惡意軟件:病毒,、蠕蟲、特洛伊木馬等惡意軟件可能入侵系統(tǒng),,破壞數(shù)據(jù)或竊取敏感信息,。拒絕服務攻擊:通過消耗系統(tǒng)資源,使服務不可用,,影響業(yè)務正常運行,。釣魚攻擊:假冒合法網(wǎng)站或郵件,騙取用戶賬號和密碼等敏感信息,。系統(tǒng)漏洞風險:操作系統(tǒng)漏洞:未及時更新的操作系統(tǒng)可能存在安全漏洞,,被攻擊者利用,。應用程序漏洞:應用程序中的漏洞可能被利用來獲取非法訪問或執(zhí)行惡意代碼。配置錯誤:錯誤的系統(tǒng)或網(wǎng)絡配置可能導致安全漏洞,。社會工程學風險:員工培訓不足:員工可能因缺乏安全意識而成為社會工程學攻擊的目標,。偽裝身份:攻擊者可能偽裝成合法用戶或管理人員,騙取敏感信息,。合規(guī)性風險:法律法規(guī)違反:未能遵守相關法律法規(guī),,如數(shù)據(jù)保護法、網(wǎng)絡安全法等,,可能導致法律糾紛和聲譽損失,。行業(yè)標準違反:未能遵循行業(yè)標準和最佳實踐,可能導致安全隱患,。河南存儲信息資產保護方面外部攻擊者通常利用哪些手段竊取信息,?

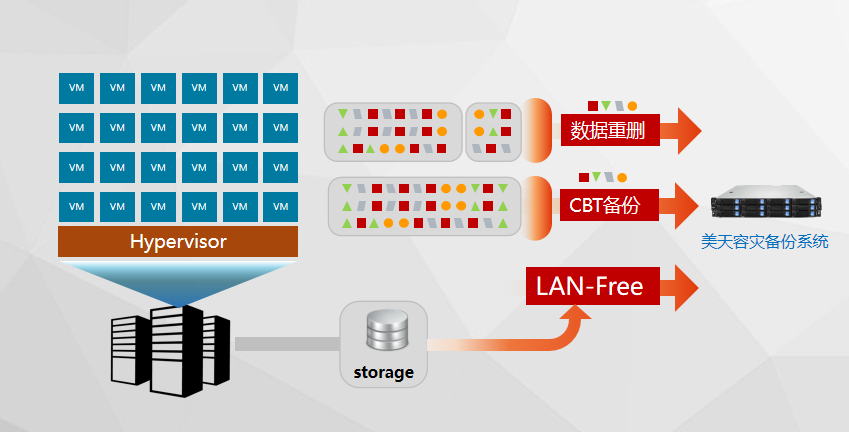

企業(yè)在大數(shù)據(jù)環(huán)境下保護信息資產需要綜合考慮多個方面,并采取一系列實際的風險應對措施,。通過加強數(shù)據(jù)加密,、限制數(shù)據(jù)訪問、建立應急響應機制,、加強網(wǎng)絡安全防護,、更新系統(tǒng)和軟件、建立系統(tǒng)備份和恢復機制,、加強員工管理和培訓,、實施內部監(jiān)控和審計、建立舉報機制以及進行第三方安全評估等措施,,企業(yè)可以有效地降低信息安全風險,,保護其中心資產和商業(yè)機密。加強網(wǎng)絡安全防護:部署防火墻,、入侵檢測系統(tǒng)(IDS),、安全網(wǎng)關等安全設備,防止外部攻擊和惡意軟件的入侵,。定期對網(wǎng)絡進行安全評估和漏洞掃描,,及時發(fā)現(xiàn)并修復安全漏洞。更新系統(tǒng)和軟件:定期更新操作系統(tǒng),、數(shù)據(jù)庫、中間件等信息技術設施,,確保及時修補已知的漏洞,。使用自動化工具掃描網(wǎng)絡和設備,識別并修復安全弱點,。建立系統(tǒng)備份和恢復機制:定期對重要系統(tǒng)和數(shù)據(jù)進行備份,,確保在數(shù)據(jù)丟失或系統(tǒng)癱瘓時能夠迅速恢復,。測試備份數(shù)據(jù)的完整性和可用性,確保備份數(shù)據(jù)能夠用于實際恢復操作,。

身份驗證機制密碼策略:強制用戶設置強密碼,,包括大小寫字母、數(shù)字和特殊字符的組合,。定期更換密碼,,避免使用過于簡單或常見的密碼。實施密碼鎖定和嘗試次數(shù)限制,。多因素認證(MFA):結合使用兩種或多種驗證方法,,如密碼+短信驗證碼、密碼+指紋識別等,,增加身份驗證的安全性,。對于特別敏感的信息資產,考慮使用物理安全設備(如U盾)進行身份驗證,。身份管理系統(tǒng):建立集中的身份管理系統(tǒng),,統(tǒng)一管理用戶的身份信息、權限和認證方式,。利用身份管理系統(tǒng)實現(xiàn)單點登錄(SSO),,提高用戶體驗和安全性。如何評估信息資產的價值和風險,?

評估企業(yè)的信息資產是一個綜合性的過程,,以下是一些關鍵步驟和方法:一、明確評估目的與范圍確定評估目的明確評估信息資產的目的,,例如是為了了解資產價值,、進行信息安全管理、優(yōu)化資源配置還是其他特定目標,。這有助于確定評估的重點和深度,。界定評估范圍確定要評估的信息資產的類型和范圍,包括硬件,、軟件,、數(shù)據(jù)、網(wǎng)絡,、知識產權等,。明確哪些信息資產屬于評估范圍,哪些不屬于,。二,、收集信息資產相關信息識別信息資產通過訪談、問卷調查,、文檔審查等方式,,識別企業(yè)中的信息資產,。這包括信息系統(tǒng)、數(shù)據(jù)庫,、文件,、報告、軟件許可證,、,、商標等。 面對不斷演化的網(wǎng)絡攻擊技術,,企業(yè)應如何加強信息資產保護的防御能力,?成都硬盤信息資產保護關鍵措施

數(shù)據(jù)備份應存儲在何處以確保安全性?德陽智能信息資產保護有哪些方式

有效的風險評估和管理方法風險評估資產識別:明確需要保護的信息資產,,包括硬件,、軟件、數(shù)據(jù)和人員等,。威脅識別:分析可能對信息資產造成威脅的因素,,如網(wǎng)絡攻擊、惡意軟件,、內部人員濫用等,。脆弱性評估:檢查信息資產的現(xiàn)有防護措施,找出可能被攻擊者利用的弱點,。風險計算:結合威脅和脆弱性,,估算安全風險的可能性和影響程度。風險等級劃分:根據(jù)風險的可能性和影響,,將風險劃分為高,、中、低等級,。風險管理制定策略:根據(jù)風險評估結果,,制定相應的風險管理策略,包括接受,、降低,、避免或轉移風險。技術控制:部署防火墻,、入侵檢測系統(tǒng),、加密技術等,以減少技術漏洞和惡意攻擊的風險,。過程控制:建立安全審計,、訪問控制、事故響應等流程,以確保安全策略的有效實施,。人員培訓:提高員工的安全意識,培訓他們識別和應對社會工程學攻擊的能力,。合規(guī)性管理:確保遵守相關法律法規(guī)和行業(yè)標準,,定期進行合規(guī)性審查和評估。綜上所述,,信息資產面臨的主要風險包括數(shù)據(jù)泄露,、網(wǎng)絡攻擊、系統(tǒng)漏洞,、社會工程學和合規(guī)性風險等,。通過有效的風險評估和管理方法,可以了解信息安全狀況,,采取適當?shù)拇胧﹣斫档惋L險,,保護信息資產的安全。德陽智能信息資產保護有哪些方式

- 江蘇軟件數(shù)據(jù)安全技術服務管理平臺 2025-05-12

- 河南存儲信息資產保護方面 2025-05-12

- 浙江硬盤信息資產保護程序 2025-05-12

- 海東存儲信息資產保護等級 2025-05-12

- 昌都服務器信息資產保護供應商 2025-05-12

- 貴陽服務器信息資產保護管理平臺 2025-05-12

- 太原數(shù)據(jù)庫數(shù)據(jù)安全技術服務原則 2025-05-12

- 三亞勒索病毒信息資產保護一體機 2025-05-12

- 德陽智能信息資產保護有哪些方式 2025-05-12

- 汕尾高級信息資產保護措施 2025-05-12

- 海南凈氣型試劑柜生產廠家 2025-05-12

- 西湖區(qū)廠房消防改造施工團隊 2025-05-12

- 遼寧企業(yè)訪客預約登記 2025-05-12

- 江蘇賓館防火自救呼吸器批發(fā) 2025-05-12

- 江蘇比較好的監(jiān)控報警系統(tǒng)設備供應 2025-05-12

- 鹽城電腦防爆風機情況 2025-05-12

- 淮安廠房消防施工怎么做 2025-05-12

- 重慶防水防塵安全光柵廠家直銷價格 2025-05-12

- 安徽全新廚房滅火系統(tǒng)哪家好 2025-05-12

- 廣州保安服務報價 2025-05-12